Cómo robar los datos de un Directivo

El sentido común y la buena fe respecto a las personas de confianza de los directivos españoles hacen que el 85% de ellos estén sometidos a amenazas de fuga de información confidencial.

El nivel de conocimientos relativos a la ciberseguridad de la gran mayoría de los directivos españoles se puede considerar alto. Sin embargo, estos niveles disminuyen notoriamente cuando se trata de sus asesores o familiares.

Por poner un ejemplo, se nos viene a la mente la polémica en la que se vio envuelta Hillary Clinton al revelarse que había utilizado su cuenta de correo electrónico personal para asuntos de interés nacional mientras era Secretaria de Estado.

Y sin irnos tan lejos, qué ocurre el día que nuestro asesor no puede asistir a la oficina y gestiona nuestro correo y agenda desde su portátil conectado a la red wifi de su casa o la tarde que le regaló a su hijo su móvil de empresa ya obsoleto porque él lo había perdido.

Esto no le hace pensar que el ordenador de su asesor, así como su red wifi pueden estar comprometidos. Por otro lado, en el móvil que dio a su hijo todavía residen sus claves corporativas e información, pero le puedo asegurar que con unos conocimientos mínimos de informática puede ser recuperada sin ningún tipo de problema.

Pero no todo está perdido, existen acciones sencillas e intuitivas que requieren de análisis previo para saber qué dispositivos tratan su información y quién los gestiona.

robar-datos-wifi-ec-aesyc

MEDIDAS CLAVE PARA EVITAR EL ROBO DE SUS DATOS

Poner en marcha algunos de estos consejos básicos le puede ayudar a no sufrir malas experiencias:

- Homogenizar las medidas de seguridad sobre el secretariado y asesores. La información no solo la posee usted: las personas que gestionan su correo electrónico, su agenda, sus informes, etc., deberán poseer las mismas medidas de seguridad que se le aplican a usted. Debemos proteger la información por su valor y no por la persona que la trata.

- Evitar el uso de los activos a personas que no pertenecen a la empresa. Al igual que pasa con otros activos corporativos, como el coche, tarjetas, etc., que únicamente son utilizados por usted, no ceda ni haga que los utilicen, sin un debido control, personas que no pertenecen a la compañía, aunque se trate de familiares.

- No utilizar credenciales/activos corporativas para otros fines personales y viceversa, con esto ayudamos a que cualquier tipo de impacto no le afecte a ambos mundos.

- Hacer un borrado seguro de los dispositivos obsoletos. Es normal que su familia quiera su móvil cuando se lo cambien por otro más nuevo, pero antes de dárselo para su uso tiene que haberlo sometido a un borrado seguro para garantizar la no recuperación de la información que contuvo.

- Ser homogéneos y cautos en el tratamiento de la información en el ámbito y hábito personal. Si se siente incómodo cuando le siguen por la calle, ¿por qué esto no ocurre cuando le siguen cientos de personas en las redes sociales?

- Desactivar los servicios de posicionamiento para evitar posibles atentados contra su integridad. Determinadas aplicaciones y redes sociales utilizan mecanismos capaces de mostrar dónde se encuentra de modo que todo el mundo puede saber cuál es su localización en tiempo real.

- Procurar no dar sobreinformación en las redes sociales y las tarjetas de visita para no sufrir una exposición a riesgos innecesarios. El correo electrónico es una de las entradas principales de virus.

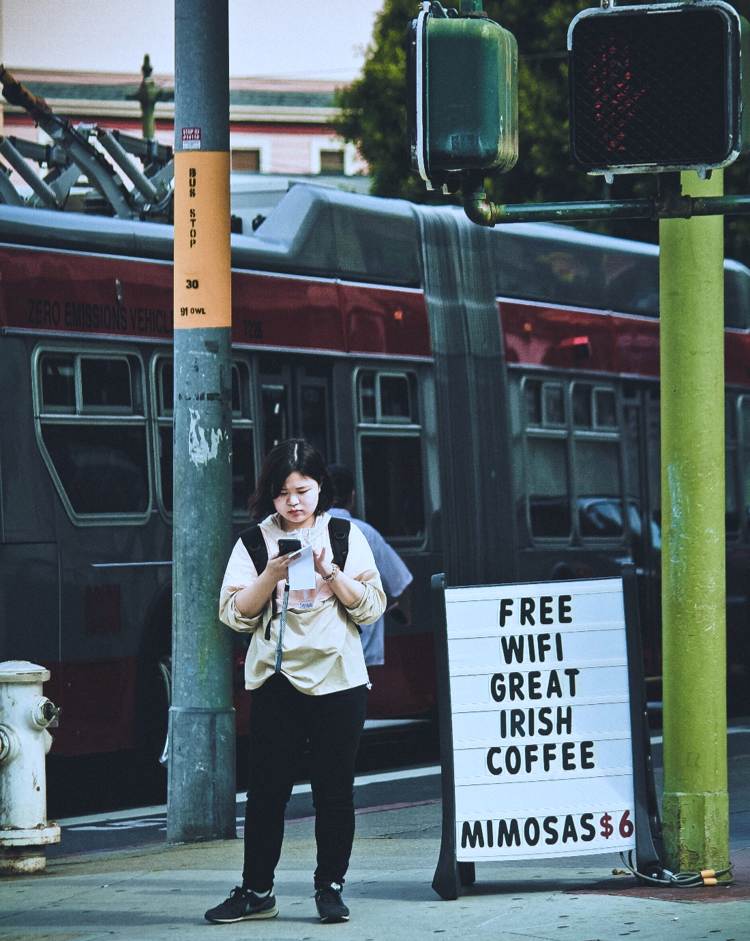

- Entender que la conectividad total no existe. La conectividad a internet a través de redes wifi públicas en hoteles, aeropuertos, cafeterías, etc. puede dar la sensación que la conectividad es total y se puede gestionar su vida online sin tener que pasar por casa o la oficina. Hay que tener en cuenta que este tipo de redes pueden estar comprometidas y el robo de información en las mismas es una realidad.

- Hacer barridos periódicos de las ubicaciones donde vaya a tratar información confidencial, no todas son seguras. Aplique esta medida también a las personas que traten información confidencial de la compañía.